Cihaz Kodu Oltalaması, OAuth Kötüye Kullanımı Yoluyla Beş Ülkede 340+ Microsoft 365 Kuruluşuna Ulaştı

Siber güvenlik araştırmacıları, ABD, Kanada, Avustralya, Yeni Zelanda ve Almanya'daki 340'tan fazla kuruluşta Microsoft 365 kimliklerini hedef alan aktif bir cihaz kodu oltalama kampanyasına dikkat çekiyor.

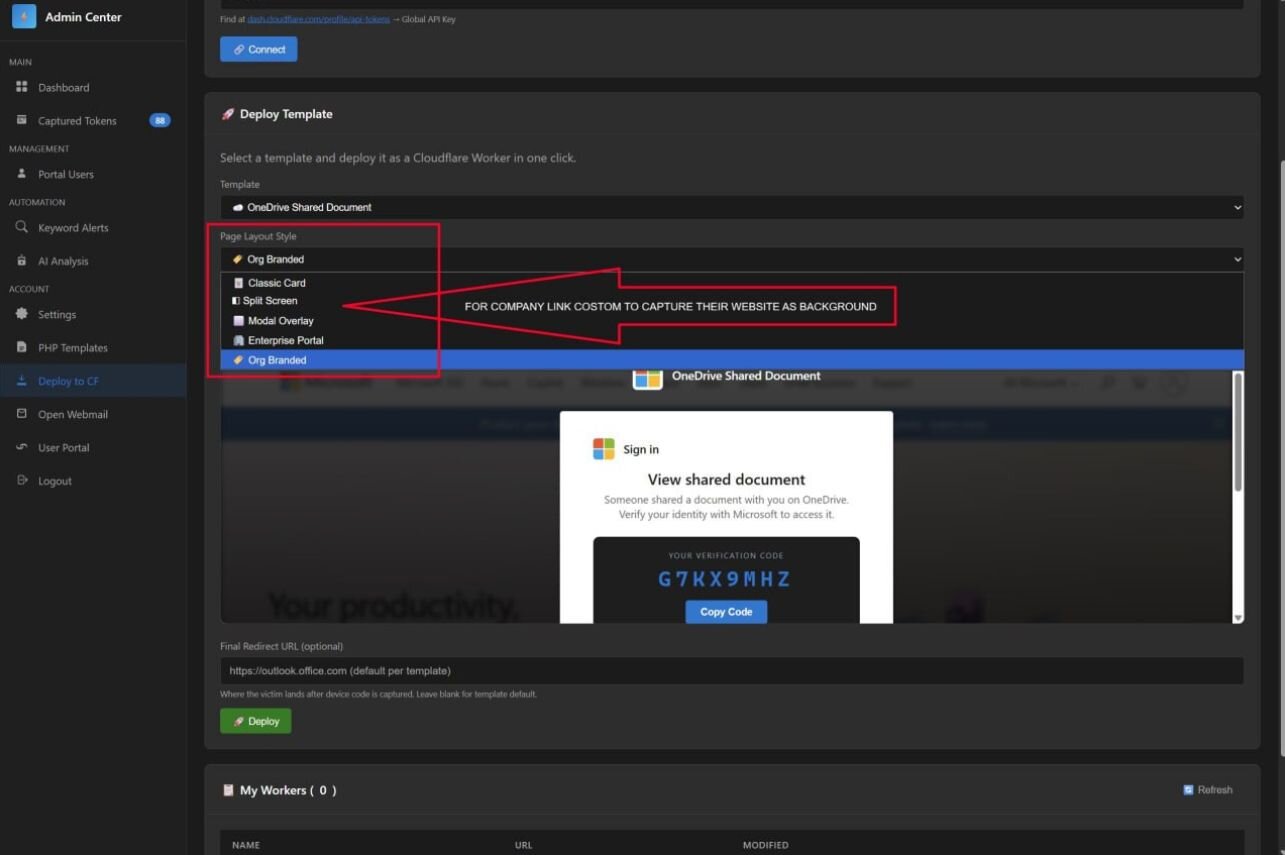

Huntress'e göre, bu aktivite ilk kez 19 Şubat 2026'da tespit edildi ve sonraki vakalar o zamandan beri hızlanan bir tempoda ortaya çıktı. Özellikle, kampanya Cloudflare Workers yönlendirmelerini kullanarak yakalanan oturumları Railway adlı platform-hizmet olarak (PaaS) sunulan altyapıya yönlendiriyor ve bu da onu bir kimlik doğrulama toplama motoruna dönüştürüyor.

İnşaat, kar amacı gütmeyen kuruluşlar, gayrimenkul, imalasyon, finansal hizmetler, sağlık, hukuk ve hükümet kampanyanın hedeflenen önde gelen sektörlerinden bazılarıdır.

"Bu kampanyayı olağanüstü kılan diğer şey de sadece cihaz kodu oltalama teknikleri değil, gözlemlenen tekniklerin çeşitliliğidir," dedi şirket. "İnşaat teklif yemleri, açılış sayfası kodu oluşturma, DocuSign taklitleri, sesli mesaj bildirimleri ve Microsoft Forms sayfalarının kötüye kullanılması, aynı Railway.com IP altyapısı üzerinden aynı mağdur havuzuna ulaşıyor."

Cihaz kodu oltalama, OAuth cihaz yetkilendirme akışını kullanarak saldırgana kalıcı erişim tokenları veren ve bu tokenlar mağdur hesaplarının kontrolünü ele geçirmek için kullanılabilen bir tekniği ifade eder. Bu saldırı yönteminin önemli noktası, hesap şifresi sıfırlandıktan sonra bile tokenların geçerli kalmasıdır.

Yüksek seviyede, saldırı şu şekilde çalışır -

- Tehdit aktör, kimlik sağlayıcısından (örneğin, Microsoft Entra ID) meşru cihaz kodu API'si üzerinden bir cihaz kodu ister.

- Hizmet bir cihaz kodu ile yanıt verir.

- Tehdit aktörü ikna edici bir e-posta oluşturur ve mağdura göndererek onu giriş sayfasına gitmeye teşvik eder ("microsoft[.]com/devicelogin") ve cihaz kodunu girin.

- Mağdur verilen kodu, kimlik bilgilerini ve iki faktörlü kimlik doğrulama (2FA) kodunu girdikten sonra, hizmet kullanıcı için erişim tokenı ve yenileme tokenı oluşturur.

"Kullanıcı oltalamaya kurban olduktan sonra, kimlik doğrulaması artık OAuth token API uç noktasında yaşayan ve doğru cihaz kodu sağlanarak alınabilen bir dizi token oluşturur," diye açıkladı Huntress. "Saldırgan elbette cihaz kodunu bilir çünkü cihaz kodu giriş API'sine yapılan ilk cURL isteği tarafından oluşturulmuştur."

"Ve bu kod tek başına işe yaramaz olsa da, mağdur kandırıldığında, ortaya çıkan tokenlar artık orijinal istekte hangi cihaz kodunun kullanıldığını bilen herkese aittir."

Cihaz kodu oltalasının kullanımı ilk olarak Microsoft ve Volexity tarafından Şubat 2025'te gözlemlenmiş, ardından Amazon Threat Intelligence ve Proofpoint tarafından belgelenmiştir. Bu saldırılara Storm-2372, APT29, UTA0304, UTA0307 ve UNK_AcademicFlare olarak takip edilen Rusya bağlantılı birçok grup bu saldırılara atfedilmiş.

Bu teknik sinsi bir yaklaşım, özellikle de cihaz kodu kimlik doğrulama akışını gerçekleştirmek için meşru Microsoft altyapısından yararlandığı için kullanıcılara bir sorun olabileceğinden şüphelenmeleri için hiçbir sebep bırakmamaktadır.

Huntress tarafından tespit edilen kampanyada, kimlik doğrulama kötüye kullanımı Railway.com IP adresinden oluşan küçük bir kümeden kaynaklanıyor ve bunlardan üçü gözlemlenen olayların yaklaşık %84'ünü oluşturuyor -

- 162.220.234[.]41

- 162.220.234[.]66

- 162.220.232[.]57

- 162.220.232[.]99

- 162.220.232[.]235

Saldırının başlangıç noktası, zararlı URL'leri Cisco, Trend Micro ve Mimecast'in meşru güvenlik tedarikçi yönlendirme hizmetlerine saran bir oltalama e-postasıdır; böylece spam filtrelerini atlayıp zararlı siteler, Cloudflare Workers ve Vercel'in araca olarak kullanıldığı çoklu atlama yönlendirme zincirini tetikleyerek kurbanı nihai hedefe götürür.

Huntress, "Gözlemlenen iniş noktaları, mağdurun meşru Microsoft cihaz kodu kimlik doğrulama uç noktasına gitmesini ve bazı dosyaları okumak için verilen kodu girmesini sağlıyor," dedi Huntress. "Kurban geldiğinde kod doğrudan sayfada gösteriliyor."

"Bu, taktiğin ilginç bir tekrarıdır; normalde düşman kodu üretip kurbana vermek zorundadır. Kodu doğrudan sayfada işlendirerek, muhtemelen bazı kod oluşturma otomasyonu ile, mağdur hemen saldırı için kod ve bahane ile sağlanır."

Açılış sayfası ayrıca "Microsoft'a Devam et" seçeneğiyle birlikte geliyor ve tıklandığında meşru Microsoft kimlik doğrulama uç noktasını ("microsoft[.]com/devicelogin").

Neredeyse her cihaz kod oltalama sitesi Cloudflare çalışanlarında barındırılmış[.]Dev örneğini, tehdit aktörlerinin kurumsal ortamlarda hizmetle ilişkili güveni nasıl silah olarak kullanıp web içerik filtrelerini aştığını gösteriyor. Tehditle mücadele etmek için, kullanıcıların Demiryolu IP girişlerini aramak için giriş loglarını taramaları, etkilenen kullanıcılar için tüm yenileme tokenlarını geri almaları ve mümkünse Demiryolu altyapısından kimlik doğrulama girişimlerini engellemeleri tavsiye edilir.

Huntress, Demiryolu saldırısını geçen ay Telegram'da ilk kez yayınlanan EvilTokens adlı yeni bir oltalama-hizmet olarak (PhaaS) platformuna bağladı. Oltalama e-postaları göndermek ve spam filtrelerini atlamak için reklam araçlarının yanı sıra, EvilTokens kontrol paneli müşterilere oltalama bağlantılarını gizlemek için savunmasız alan adlarına açık yönlendirme bağlantıları sunuyor.

"Araç işlevselliğindeki hızlı büyümenin yanı sıra, EvilTokens ekibi tam bir 7/24 destek ekibi ve bir destek geri bildirim kanalı oluşturdu," dedi şirket. "Ayrıca müşteri geri bildirimleri de var."

Bu açıklama, Palo Alto Networks Birimi 42'nin benzer bir cihaz kod oltalama kampanyası uyarısında bulunması üzerine geldi; saldırının anti-bot ve anti-analiz tekniklerini kullanarak radarın altında kaldığını ve tarayıcı çerezlerini sayfa yüklenirken tehdit aktörüne sızdırdığını vurguladı. Kampanyanın en erken gözlemi 18 Şubat 2026'ya kadar uzanıyor.

Şirket, oltalama sayfasının "sağ tıklama işlevselliğini, metin seçimini ve sürükleme işlemlerini devre dışı bıraktığını" belirtti ve bunun "geliştirici araçları (F12, Ctrl+Shift+I/C/J) ve kaynak görüntüleme (Ctrl+U) için klavye kısayollarını engellediğini" ve "aktif geliştirici araçlarını pencere boyutu sezgisel kullanarak tespit ettiğini, bunun sonucunda sonsuz bir hata ayıklama döngüsü başlattığını" ekledi.

Diğer haberlerimiz hakkında daha fazla bilgi için Twitter sayfamızı, Instagram sayfamızı ve LinkedIn sayfamızı takip etmeyi unutmayın.

Benzer Haberler

Cihaz Kodu Oltalaması, OAuth Kötüye Kullanımı Yoluyla Beş Ülkede 340+ Microsoft 365 Kuruluşuna Ulaştı

'BlackSanta' Kötü Amaçlı Yazılımı, Yükü Patlatmadan Önce EDR ve AV Katilini Etkinleştirdi

Kötü Amaçlı NPM Paketi OpenClaw Kurulumcusu Olarak Dağıtıyor, macOS Kimlik Bilgilerini Çalıyor

Cisco, Public PoC Exploit Release'den Sonra ISE Güvenlik Açığı Yamaları Düzeltti

CISA, 2019 ile 2024 yılları arasında yayımlanan 10 acil siber güvenlik direktifini emekliye kaldırdı

Çin Bağlantılı Hackerlar, VMware ESXi Zero-Days Uygulamasını Kullanarak Sanal Makinelerden Kaçtı

Cracked yazılımlar ve YouTube videoları CountLoader ve GachiLoader Zararlı Yazılımını Yaydı

Rusya Bağlantılı Hackerlar, Hesap Ele Geçirmeleri İçin Microsoft 365 Cihaz Kodu Oltalaması Kullanıyor