ABD, LockBit Fidye Yazılımı Liderlerini Avlamak İçin 15 Milyon Dolarlık Ödül Teklif Etti

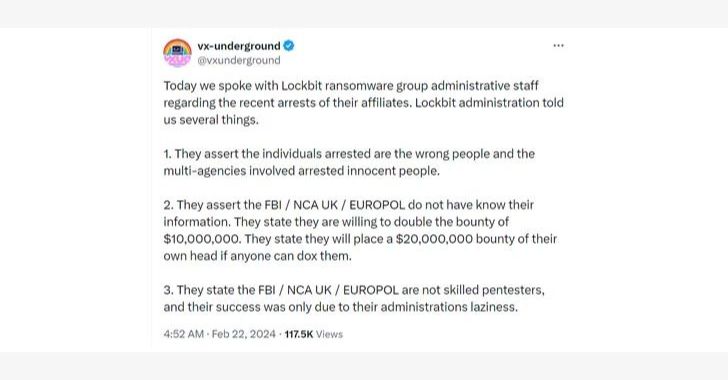

ABD Dışişleri Bakanlığı, LockBit fidye yazılımı grubundaki kilit liderlerin belirlenmesine ve operasyona katılan herhangi bir kişinin tutuklanmasına yol açabilecek bilgiler için 15 milyon dolara kadar para ödülü verileceğini duyurdu.

Dışişleri Bakanlığı, "Ocak 2020'den bu yana LockBit aktörleri, Amerika Birleşik Devletleri'nde ve dünyanın dört bir yanındaki kurbanlara yönelik 2.000'den fazla saldırı gerçekleştirerek operasyonlarda maliyetli kesintilere ve hassas bilgilerin yok edilmesine veya sızdırılmasına neden oldu" dedi.

"LockBit fidye yazılımı olaylarından kurtulmak için 144 milyon dolardan fazla fidye ödemesi yapıldı."

Gelişme, Birleşik Krallık Ulusal Suç Ajansı (NCA) liderliğindeki kapsamlı bir kolluk kuvveti operasyonunun, dört yıldan fazla bir süredir aktif olan ve dünya çapında iş ve kritik altyapı kuruluşlarına zarar veren Rusya bağlantılı bir fidye yazılımı çetesi olan LockBit'i bozmasıyla geldi.

LockBit ve diğerleri gibi hizmet olarak fidye yazılımı (RaaS) operasyonları, hassas verilerini çalarak ve şifreleyerek şirketleri şantaj yaparak çalışıyor ve bu da onu, Batılı kolluk kuvvetlerinin yetki alanı dışında oldukları gerçeğinden yararlanarak cezasız kalan Rus e-suç grupları için kazançlı bir iş modeli haline getiriyor.

Çekirdek geliştiriciler, LockBit'in kötü amaçlı yazılımlarını ve altyapısını kullanarak saldırıları gerçekleştirmek için işe alınan bir bağlı kuruluş ağından yararlanma eğilimindedir. Buna karşılık, bağlı kuruluşların, ilk erişim aracılarını (IAB'ler) kullanarak ilgilenilen hedeflere erişim satın aldıkları bilinmektedir.

Sophos'un küresel saha CTO'su Chester Wisniewski, "LockBit, Conti'nin 2022'nin ortalarında sahneden ayrılmasından bu yana en üretken fidye yazılımı grubu haline geldi" dedi.

"Saldırılarının sıklığı ve ne tür bir altyapıyı sakat bıraktıklarına dair bir sınırın olmaması, onları son yılların en yıkıcı saldırıları haline getirdi. Operasyonlarını kesintiye uğratan ve bağlı kuruluşları ve tedarikçileri arasında güvensizlik eken her şey, kolluk kuvvetleri için büyük bir kazançtır."

LockBit ayrıca 2022'de web sitesinde ve dolap yazılımında güvenlik sorunları bulmak için 1 milyon dolara kadar ödül sunan bir hata ödül programını duyuran ilk fidye yazılımı grubu olarak biliniyor.

Intel 471, "LockBit'in operasyonu, sürekli olarak yeni ürün özellikleri sunarak, iyi müşteri desteği sağlayarak ve zaman zaman insanlara grubun logosunu dövmeleri için ödeme yapmayı içeren pazarlama gösterileri yaparak ölçeklendi" dedi.

"LockBit senaryoyu tersine çevirdi, bağlı kuruluşlarının fidyeyi toplamasına izin verdi ve bir kısmını ödeyeceklerine güvendi. Bu, iştirakçilerin bir ödemeyi kaybetmeyeceklerinden emin olmalarını sağladı ve böylece daha fazla iştirakçi çekti."

Grubu Gold Mystic adı altında izleyen SecureWorks Karşı Tehdit Birimi (CTU), Temmuz 2020'den Ocak 2024'e kadar LockBit fidye yazılımı içeren ve bazıları kurbanları gasp etmek için yalnızca veri hırsızlığına dayanan 22 güvenlik açığını araştırdığını söyledi.

Siber güvenlik şirketi ayrıca, LockBit'in fidye müzakeresi ve ödemelerini yürütmek için kontrolü bağlı kuruluşlarına bırakma uygulamasının, sendikanın yıllar içinde birkaç bağlı kuruluşu büyütmesine ve çekmesine izin verdiğine dikkat çekti.

LockBit'in yayından kaldırılması, Nisan 2022'de başlayan ve Polonya ve Ukrayna'daki üç bağlı kuruluşun tutuklanmasına, ABD'de iddia edilen diğer iki üyenin iddianamesine ve kurbanların herhangi bir ödeme yapmadan verilerini kurtarmalarına yardımcı olabilecek 34 sunucuya ve 1.000 şifre çözme anahtarına el konulmasına yol açan aylarca süren bir soruşturmanın ardından geldi.

Bu tutuklamalar arasında Varşova'da 38 yaşında bir adam ve Ukrayna'dan bir "baba ve oğul" ikilisi yer alıyor. LockBit'in 31 Ocak 2022 ile 5 Şubat 2024 arasında yaklaşık 194 bağlı kuruluş istihdam ettiği ve aktörlerin StealBit olarak bilinen ısmarlama bir veri hırsızlığı aracı kullandığı tahmin ediliyor.

.jpg)

NCA, "StealBit, LockBit'in bağlı kuruluşlarına tam bir 'tek durak noktası' hizmeti sunma girişiminin bir örneğidir" dedi ve yürütülebilir dosyanın, StealBit'ten önce verileri bağlı kuruluşun kendi altyapısı aracılığıyla dışa aktarmak için kullanıldığını da sözlerine ekledi.

Bununla birlikte, bu RaaS markalarının akışkan yapısı, onları kapatmanın suç girişimini kesin olarak etkilemeyebileceği ve farklı bir isim altında yeniden toplanmalarına ve yeniden ortaya çıkmalarına izin verebileceği anlamına gelir. Benzer yayından kaldırmaların yakın geçmişi herhangi bir gösterge ise, yeniden markalaşmaları ve kaldıkları yerden devam etmeleri çok uzun sürmeyecektir.

ZeroFox, "LockBit'in altyapısının kapsamlı bir şekilde bozulması, LockBit operatörlerinin faaliyetlerine devam etmeden önce LockBit adı veya alternatif bir afiş altında faaliyetlerinde kısa bir süre durmasına neden olacaktır" dedi.

Wisniewski, "QakBot'ta olduğu gibi her zaman tam bir zafer elde edemesek bile, aksaklık empoze etmek, yakalanma korkularını körüklemek ve suç örgütlerini çalıştırmanın sürtüşmesini artırmak hala bir kazançtır" diye ekledi. "Hepsini ait oldukları yere, hapse atana kadar maliyetlerini daha da yükseltmek için bir araya gelmeye devam etmeliyiz."

Diğer haberlerimiz hakkında daha fazla bilgi için Twitter sayfamızı, Instagram sayfamızı ve LinkedIn sayfamızı takip etmeyi unutmayın.

Benzer Haberler

FBI ve Endonezya Polisi, 20 milyon dolarlık dolandırıcılık girişimlerinin arkasındaki W3LL oltalama ağını dağıttı

LeakBase yöneticisi, Rusya'da Büyük Miktarda Çalınan Kimlik Doğrulama Pazarı Nedeniyle Tutuklandı

Yeni Veri Hırsızlığı Kampanyasında Yüzlerce Salesforce Müşterisi İddia Ediliyor

Nijerya, Microsoft 365 Saldırılarıyla İlgili RaccoonO365 Oltalama Geliştiricisini Tutukladı

Yapay Zeka Odaklı Fidye Yazılımı FunkSec, Çifte Gasp Taktikleri Kullanarak 85 Kurbanı Hedefliyor

Malspam'de SPF ve DMARC güvenlik korumalarından kaçınmak için kullanılan ihmal edilmiş alan adları

ABD, devlet destekli bilgisayar korsanlığı kampanyaları nedeniyle Çinli siber güvenlik firmasına yaptırım uyguladı

Üç Rus-Alman Vatandaşı Rus Gizli Servisi İçin Casuslukla Suçlandı